4.5 KiB

title, summary, author, date

| title | summary | author | date | |

|---|---|---|---|---|

| Générer et mettre à jour automatiquement un certificat "wildcard" auprès de ZeroSSL et le déployer dans Synology DSM. | ZeroSSL to Synology DSM wildcard certificate |

|

2025-03-31 |

Générer et mettre à jour automatiquement un certificat "wildcard" auprès de ZeroSSL et le déployer dans Synology DSM.

Jusqu'à présent, les certificats des domaines dont je suis le propriétaire étaient mis à jour selon ce qui est explicité à cette page : Générer et mettre à jour automatiquement un certificat "wildcard" let's encrypt.

Nous sommes en mars 2025, Trump et sa bande sont à la tête d'un Pays munis du Cloud Act. Il est grand temps de rapatrier la fourniture des certificats de notre côté de l'Atlantique. Le seul service gratuit permettant d'utiliser acme.sh que j'ai pu trouvé, c'est ZeroSSL. Et ça tombe bien, c'est devenu le service par défaut utilisé par acme.sh. La contrepartie de passer de Let's encrypt à ZeroSSL, est qu'il est nécessaire d'avoir un compte.

De base je n'aimais pas le principe d'installer acme.sh, d'autant plus que ça ne fonctionnait pas de manière standard avec Synology DSM. C'était l'occasion d'écrire un beau script qui utilise le conteneur docker pour la génération et le renouvellement des certificats. Pour importer automatiquement les certificats dans Synology DSM j'utilise le script acme.sh en "stateless", sans le cache ou autres bidules. Sans ça il faudrait passer des identifiants root dans le conteneur Docker ; pas terrible.

Utilisation du script

Prérequis :

- Un compte ZeroSSL.

- La commande

gitinstallée via le dépôt Synocommunity https://synocommunity.com/package/git.- Pour le dépôt Synocommunity, tu peux suivre l'exemple de Borg : ICI

cd /la/ou/qutu/veux/que/ton/certificat/il/soit

git clone https://gitea.savaneprod.fr/Savaneprod/Certificats.git

- Tu crées un fichier

bidule.domaindans./domainsqui contient le Common Name et le Subject Alternative Name :

DOMAIN='savaneprod.fr'

SUBJECT_ALTERNATIVE_NAME='*.savaneprod.fr'

Côté infomaniak

Pour le challenge DNS (vérification que l'on possède bien le nom de domaine)

- Utilisation de l'API infomaniak : https://github.com/acmesh-official/acme.sh/wiki/dnsapi2#dns_infomaniak

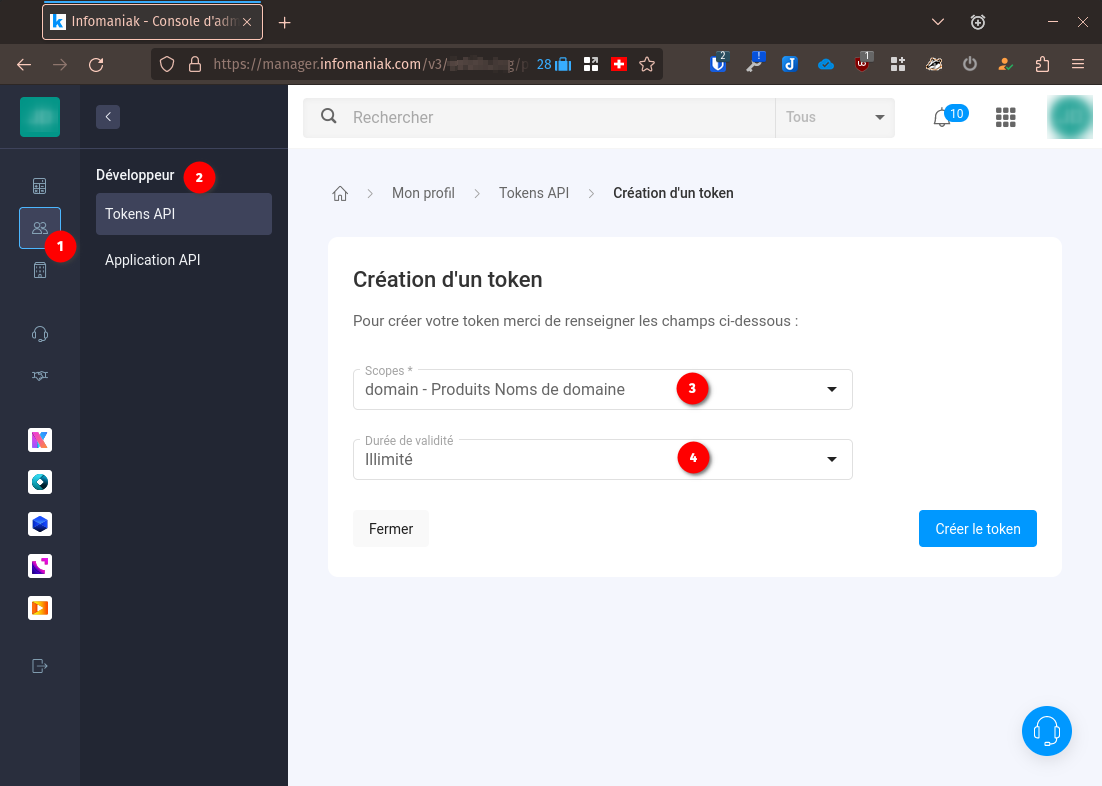

- Création d'un token d'API pour la gestion des entrées DNS : Depuis la page d'accueil. Aller dans "Utilisateur et profil", "Mon profil", "Développeur" et "Tokens API".

- À partir de ça tu crées un fichier

INFOMANIAK_API_TOKEN.secretqui contient :

INFOMANIAK_API_TOKEN="mon_t0k3n_9uil_e2t_grand_et_b1en_utile"

Côté ZeroSSL

Afin d'obtenir des clefs d'API

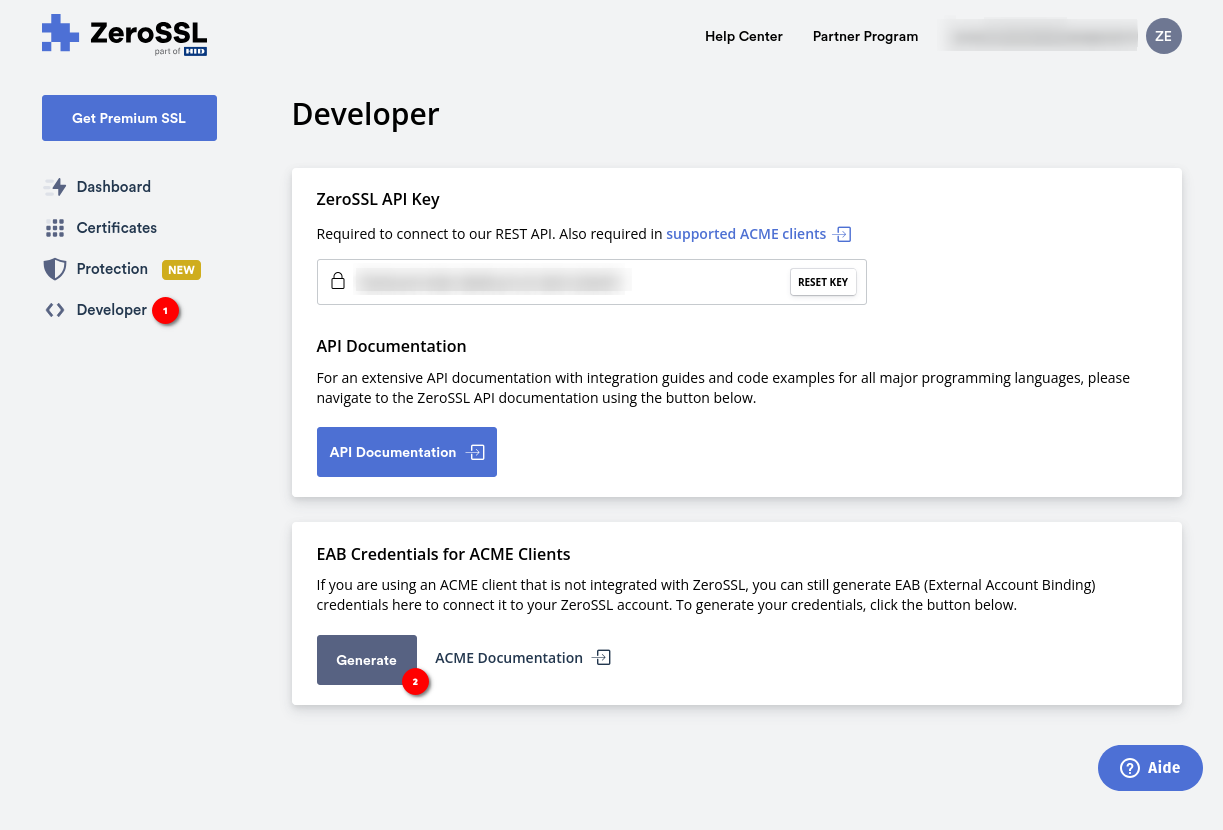

Depuis l'interface ZeroSSL on va pouvoir générer des clefs qui nous permettront d'utiliser une API spécialement conçue pour acme.sh .

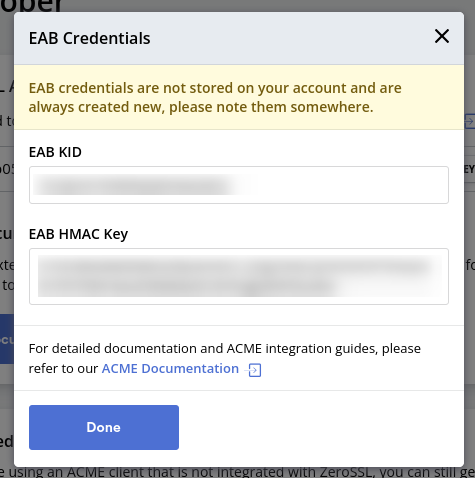

À partir de ces clefs tu crées un fichier ZEROSSL.secret qui contient :

EAB_KID='lapetiteclef'

EAB_HMAC_KEY='laGrosse_ClefDeLamort\gna'

Et pis c'est tout !

T'as plus qu'à exécuter issue-or-renew-certs-for-dsm.sh.

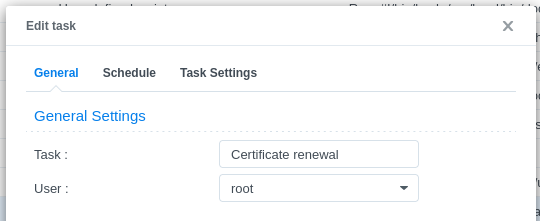

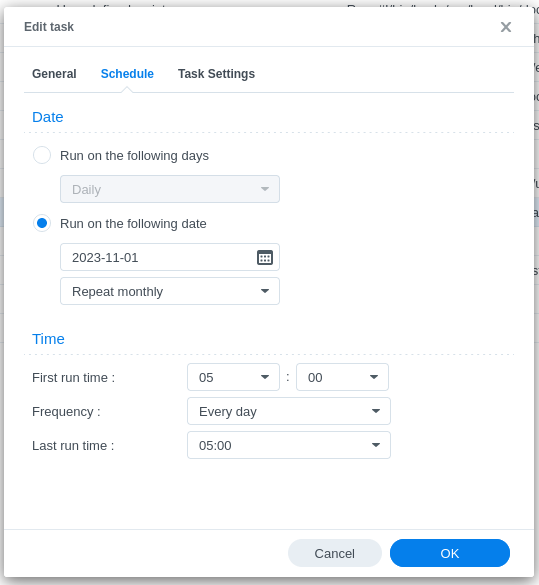

La conf dans DSM dans le planificateur de tâches

J'ai finalement décidé de renouveler tous les mois parce que le Synology propose tous les 3 mois mais la durée de vie du certificat est légèrement inférieure. Et je n'ai pas cherché à configurer le renouvellement tous les deux mois. En plus acme.sh fait une vérification pour toi.

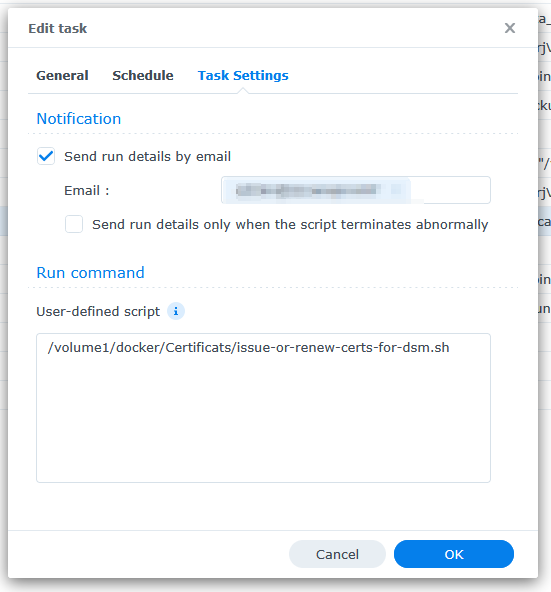

Exécution du script. Il faut bien entendu que le script ait la permission d'éxécution configurée.